Microsoft Agent 365 ya está disponible: cómo gobernar agentes de IA con la infraestructura que tu empresa ya tiene

El 1 de mayo de 2026 Microsoft publicó la disponibilidad general de Agent 365, el plano de control para descubrir, gobernar, asegurar y supervisar la flota de agentes de inteligencia artificial que ya está entrando en las organizaciones. Para los líderes de TI y seguridad en Panamá y la región, esto deja de ser un tema de futuro: lo que estaba en preview ahora está en producción, con precio público, capacidades concretas y un mensaje claro de Microsoft sobre cómo extender el control que ya ejercen sobre usuarios al nuevo universo de las identidades sintéticas.

Hay una frase del propio anuncio de Microsoft que sintetiza el problema mejor que cualquier rodeo: no se puede gobernar lo que no se ve, y no se puede asegurar lo que no se entiende. Los agentes de IA son hoy un objetivo móvil. Aparecen en lugares esperados como Microsoft 365 Copilot o Teams, pero también en sitios que la mayoría de organizaciones todavía no inventaria: asistentes locales que un desarrollador instala en su laptop, agentes SaaS contratados por una unidad de negocio sin pasar por TI, automatizaciones internas con acceso amplio a datos sensibles. Cada uno es una identidad de carga de trabajo nueva, con privilegios que rara vez fueron diseñados pensando en seguridad.

La velocidad con la que esto crece es el problema. Y la respuesta de Microsoft, después de meses en early access bajo el programa Frontier, es Agent 365: una capa que aplica al mundo de los agentes la misma disciplina que las empresas ya operan sobre usuarios humanos — descubrimiento, identidad, control de acceso, prevención de pérdida de datos, detección de amenazas y auditoría — extendiendo Defender, Entra, Purview e Intune en lugar de reemplazarlos.

El problema de gobernanza, en cifras

Antes de hablar de Agent 365, conviene mirar lo que están encontrando los reportes serios. El Cost of a Data Breach Report 2025, publicado por IBM con investigación conducida de manera independiente por el Ponemon Institute sobre 600 organizaciones afectadas por brechas entre marzo de 2024 y febrero de 2025, dedica este año un capítulo completo al desfase entre adopción y supervisión de IA. Los hallazgos clave, presentados como análisis de IBM sobre los datos compilados por Ponemon, son contundentes.

- 63 % de las organizaciones estudiadas no tiene una política de gobernanza de IA, o apenas está desarrollando una.

- 97 % de las organizaciones que sufrieron un incidente de seguridad sobre un modelo o aplicación de IA carecía de controles de acceso adecuados.

- USD 670 000 de costo adicional por brecha para organizaciones con altos niveles de shadow AI — es decir, sistemas de IA en uso sin aprobación o supervisión de TI — comparado con quienes tenían niveles bajos o ninguno.

El Microsoft Digital Defense Report 2025 llega a una conclusión similar desde el ángulo de las identidades. Las identidades de carga de trabajo — aplicaciones, servicios, scripts que acceden a recursos en la nube — son el frente que más rápido están explorando los atacantes, justamente porque suelen tener privilegios elevados y controles débiles. Los agentes de IA son la siguiente generación de esas identidades, con un agravante: su adopción crece más rápido que la capacidad de las organizaciones de inventariarlos.

En este contexto se entiende por qué Microsoft eligió la palabra plano de control para describir Agent 365. No es un agente más. Es la capa que decide qué agentes existen, quién los puede crear, a qué acceden, cómo se monitorean y cuándo se bloquean.

Qué es Agent 365 y qué cambió con la disponibilidad general

Agent 365 es un plano de control para administrar agentes de IA dentro de la organización: los que vienen empaquetados en Microsoft 365 Copilot, los construidos en Copilot Studio o Microsoft Foundry, los provistos por terceros como ServiceNow, Workday, Adobe, Zendesk o Genspark, y los que aparecen en el tenant sin haber pasado por un proceso formal.

Lo que cambió esta semana es importante. Tres modos de operación de agentes están ahora explícitamente cubiertos por Agent 365, dos en disponibilidad general y uno en preview público:

- Agentes con acceso delegado en nombre de un usuario (disponibilidad general). Por ejemplo, un agente que ayuda al empleado a organizar su bandeja de entrada de Outlook actuando con su identidad.

- Agentes con sus propias credenciales operando de forma autónoma (disponibilidad general). Por ejemplo, un agente que clasifica tickets de soporte sin intervención humana, con su propio principal y permisos.

- Agentes que participan en flujos de equipo con acceso propio (preview público). Casos donde un agente forma parte de un equipo de Teams como un colaborador más, con responsabilidades acotadas.

El detalle importa porque hasta hace pocas semanas, varios analistas asumían que Agent 365 cubría solo el primer modo. La GA confirma que la cobertura abarca también los agentes autónomos con identidad propia — el escenario que más preocupa a los equipos de seguridad cuando piensan en SaaS agénticos.

Las cinco capacidades centrales del plano de control

Microsoft estructura Agent 365 alrededor de cinco bloques. Vale la pena recorrerlos uno por uno, porque permiten anticipar qué decisiones tendrán que tomar los equipos de TI y seguridad cuando lleguen a evaluarlo.

1. Registro de agentes

El primer paso de cualquier estrategia de gobernanza es saber qué se tiene. Agent 365 ofrece un registro unificado donde aparecen los agentes asociados a un Microsoft Entra Agent ID, los que se registran manualmente y los shadow agents, es decir, agentes que aparecieron en el tenant sin pasar por aprobación formal. Sin un inventario, no hay política que valga: esta es la base para el resto.

2. Gobernanza de acceso

Agent 365 aplica el principio de mínimo privilegio a los agentes. Cada agente recibe acceso únicamente a las aplicaciones y recursos que necesita para cumplir su tarea, y no más. Esta misma disciplina, aplicada a usuarios humanos, es el corazón de cualquier programa serio de seguridad en Microsoft 365. Trasladarla a los agentes evita el escenario más común y más peligroso: el agente que termina con permisos sobre datos que su función nunca justificó.

3. Acceso condicional

Las decisiones de acceso se toman en tiempo real, en función del contexto y el riesgo del momento. Es el mismo principio que ya aplica a los inicios de sesión de usuarios desde Entra ID, ahora extendido a las solicitudes que un agente realiza para acceder a recursos. Si las condiciones cambian — un comportamiento anómalo, un recurso especialmente sensible, un patrón de uso fuera de lo esperado — la política responde.

4. Supervisión por rol

TI, seguridad y los líderes de negocio no necesitan ver lo mismo. Agent 365 entrega vistas diferenciadas con métricas priorizadas para cada perfil, junto con medición de desempeño — velocidad, calidad y ROI — que permite a las áreas funcionales decidir con datos si un agente está justificando su uso. Para los equipos de cumplimiento se incorpora registro detallado, reportes y controles de seguridad de contenido para retener e investigar interacciones que se aparten de lo permitido.

5. Seguridad en tiempo de ejecución

Aquí entra la integración con Microsoft Defender. Agent 365 ofrece visibilidad de la postura de seguridad de los agentes, detección y respuesta sobre amenazas conocidas y emergentes en toda la cadena de ataque, y defensa en runtime contra ataques de inyección de prompts, tráfico malicioso y exfiltración de datos provocada por comportamiento riesgoso del agente. La seguridad de datos se complementa con Purview: el agente ve y manipula datos según las etiquetas y políticas que ya rigen el resto del entorno.

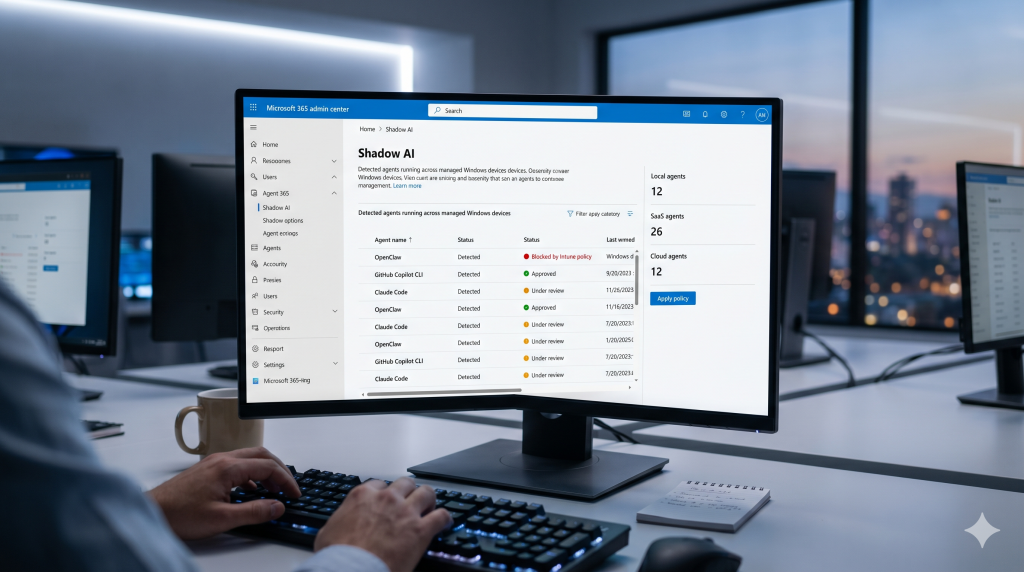

Descubrimiento de shadow AI: lo más relevante del anuncio de mayo

La parte más interesante para los administradores no está en lo que ya estaba en preview, sino en una capacidad nueva que Microsoft anunció junto con la GA: la integración de Agent 365 con Microsoft Defender y Microsoft Intune para descubrir y controlar agentes locales que los usuarios instalan por su cuenta.

Los nombres concretos que Microsoft cita son ilustrativos del escenario real. Herramientas como OpenClaw, GitHub Copilot CLI y Claude Code se están instalando en estaciones de trabajo de desarrolladores, analistas y equipos técnicos, muchas veces con accesos a código fuente, archivos confidenciales y APIs internas. Sin un mecanismo de descubrimiento centralizado, esos agentes operan fuera del radar.

Lo que Agent 365 introduce, en conjunto con Defender e Intune, es:

- Detección de agentes locales en dispositivos Windows administrados. Una nueva página de Shadow AI dentro de Agent 365, en el centro de administración de Microsoft 365, lista qué agentes están corriendo y en qué máquinas. La cobertura inicial es para OpenClaw y se ampliará a otros agentes ampliamente usados.

- Bloqueo mediante políticas de Intune. Los administradores pueden aplicar políticas que detectan continuamente esos agentes y bloquean las formas comunes de ejecutarlos en dispositivos administrados.

- Mapa de contexto en Defender, a partir de junio de 2026. Para cada agente, Defender mostrará en qué dispositivo corre, qué servidores MCP tiene configurados, qué identidades están asociadas y a qué recursos en la nube esas identidades pueden llegar. Es la capacidad para evaluar el blast radius real de un agente.

- Bloqueo en runtime y alertas con contexto, también en preview a partir de junio de 2026. Si un agente administrado exhibe patrones maliciosos — por ejemplo, intentos de acceder o exfiltrar datos sensibles — Defender podrá bloquearlo en tiempo de ejecución y generar alertas con contexto para investigación.

Para una organización que ya está pagando por licencias de Microsoft 365 con Defender e Intune, este es exactamente el tipo de valor que se activa sin nuevo hardware ni licencias adicionales: aprovechar lo que ya se tiene para iluminar un punto ciego nuevo.

Cobertura más allá de Microsoft: AWS, Google y socios SaaS

Otra novedad relevante de la GA es que Agent 365 dejó de ser exclusivamente sobre el ecosistema Microsoft. Microsoft anunció el preview público de Agent 365 registry sync con AWS Bedrock y con Google Gemini Enterprise Agent Platform — el servicio antes conocido como Google Vertex AI. La promesa es descubrir, inventariar y, en breve, ejecutar gobernanza básica de ciclo de vida — iniciar, detener, eliminar — sobre agentes desplegados en esas plataformas.

Para la realidad de muchas empresas en la región, donde los entornos suelen ser mixtos — Microsoft 365 para productividad, AWS para cargas de aplicación, alguna pieza en Google Cloud — esto importa. Significa que la flota de agentes no necesita ser administrada con consolas separadas según la nube en la que residan.

Microsoft también anunció una primera ola de socios SaaS cuyos agentes vienen preconfigurados para ser administrados desde Agent 365 sin trabajo de integración por parte de los equipos de TI: Genspark, Zensai, Egnyte, Zendesk, además de plataformas de construcción de agentes como Kasisto, Kore.ai y n8n. La lista sumará más nombres, pero el principio queda claro: el plano de control aspira a cubrir el ecosistema, no solo lo que se construye dentro de Microsoft.

Dos piezas que vale la pena conocer aunque todavía no apliquen

Windows 365 for Agents

Microsoft introdujo, junto con la GA de Agent 365, un nuevo producto en preview público — por ahora solo en Estados Unidos — llamado Windows 365 for Agents. Es una clase de Cloud PCs construidos específicamente para cargas de trabajo agénticas, administrados desde Intune. La idea es que los agentes corran en entornos controlados por políticas, interactúen con aplicaciones y operen con los mismos controles de identidad, seguridad y administración que ya se aplican a los empleados. Todavía no aplica para clientes en LATAM, pero es la dirección que Microsoft está marcando: dar a los agentes un entorno de ejecución gestionado, no solo gobernarlos a posteriori.

Controles de red de Entra extendidos a agentes

También en GA desde el 1 de mayo, Microsoft Entra extiende sus controles de red a agentes de Copilot Studio y a agentes locales como OpenClaw. Esto permite a los equipos de seguridad inspeccionar el tráfico de los agentes a la altura de la red, identificar uso no autorizado de servicios de IA, restringir conexiones a destinos web aprobados, filtrar movimiento riesgoso de archivos y bloquear ataques basados en prompts maliciosos antes de que produzcan acciones dañinas. Para las organizaciones que ya tienen Entra Internet Access desplegado, esto es valor que se activa con configuración, no con compra.

Extiende lo que ya tienes, no lo reemplaza

Una de las decisiones de diseño más relevantes de Agent 365 es que se apoya en componentes que la mayoría de organizaciones que usan Microsoft 365 ya tienen activos:

- Microsoft Defender extiende su postura de seguridad y protección avanzada contra amenazas hacia los agentes.

- Microsoft Entra se ocupa de la identidad del agente y del aseguramiento de su acceso a recursos, con Entra Agent ID como pieza central.

- Microsoft Purview gobierna y protege los datos que los agentes consumen, generan y comparten en toda la organización.

- Microsoft Intune permite aplicar políticas a dispositivos donde los agentes locales se ejecutan.

- Las aplicaciones de Microsoft 365 — Outlook, Word, Excel, PowerPoint, Teams — quedan disponibles para que los agentes generen contenido y colaboren bajo políticas conocidas.

La consecuencia práctica es importante para organizaciones que ya pagan por estas piezas: gobernar agentes con Agent 365 no exige una inversión paralela en una infraestructura desconocida. Activa controles donde antes no había nada que activar.

Licenciamiento y precio: lo que cuesta y a quién hay que licenciar

Con la GA, Microsoft hizo público también el modelo comercial. Agent 365 está disponible como suscripción independiente a USD 15 por usuario por mes, y también viene incluido en el nuevo Microsoft 365 E7. No es parte de Microsoft 365 E3 ni E5: si la organización está en esos niveles, deberá sumar Agent 365 como standalone para acceder a las capacidades premium.

La lógica del licenciamiento responde a una decisión que conviene entender bien antes de planear cualquier despliegue. Agent 365 se licencia por usuario, no por agente. Cada licencia cubre a un individuo que administra, sponsoriza o utiliza agentes para que trabajen en su nombre, asegurando que la actividad de todos esos agentes quede gobernada de forma consistente — independientemente de cuántos agentes manejen.

Las dos frases del FAQ oficial de Microsoft que mejor sintetizan el modelo son éstas:

Se recomienda una licencia de Agent 365 para todos los usuarios que interactúen, gestionen o sponsoricen agentes, para asegurar gobernanza y protección consistentes a medida que la adopción escala. La licencia es requerida solo para los usuarios que interactúen, gestionen o sponsoricen agentes que utilicen capacidades premium de Agent 365.

La distinción entre lo recomendado y lo requerido es deliberada. Microsoft entiende que no todas las funciones se necesitan desde el día uno, y por eso parte de las capacidades vienen incluidas con cualquier suscripción de Microsoft Cloud, mientras otras requieren licencia específica.

Incluido sin licencia adicional de Agent 365

- Identidad del agente (Entra Agent ID).

- Registro de Agent 365 con visibilidad sobre los agentes existentes.

- Métricas básicas de uso para agentes en Microsoft 365 Copilot.

- Logs de auditoría de los agentes.

- Búsqueda de contenido en eDiscovery.

- Acciones administrativas básicas (publicar, desplegar, bloquear, eliminar, aprobar, reasignar, gestionar acceso).

Requiere licencia de Agent 365 (capacidades premium)

- Insights avanzados de uso y mapa de agentes.

- Data Security Posture Management para agentes.

- Seguridad de datos a nivel de agente con etiquetas Purview.

- Extensión de acceso condicional e Identity Protection a agentes.

- Gobernanza de identidad para agentes.

- Acciones automatizadas de gobernanza basadas en reglas.

- Control sobre qué herramientas o servidores MCP pueden usar los agentes.

- Plantillas de políticas, gestión del ciclo de vida de las interacciones y detección de interacciones no conformes.

Por qué esto importa para empresas en Panamá y la región

La adopción de IA generativa en organizaciones de la región avanza con la misma velocidad que en otros mercados, pero con una ventaja de tiempo respecto a la madurez en gobernanza. Esa ventaja, mal usada, es exactamente el escenario que produce el costo añadido por shadow AI documentado por IBM. La realidad operativa es predecible: equipos que arrancan pruebas con asistentes que prometen productividad, agentes embebidos en herramientas SaaS contratadas por unidades de negocio sin pasar por TI, automatizaciones internas que terminan accediendo a datos sensibles sin que nadie haya autorizado formalmente esos accesos.

Tres efectos concretos vale la pena considerar:

- Identidades sintéticas multiplicándose. Cada agente es una identidad de carga de trabajo nueva. Si la organización no tiene visibilidad sobre cuántos hay, qué hacen y a qué tienen acceso, el inventario de identidades crece en silencio. La extensión de Entra a agentes resuelve la base.

- Datos saliendo del perímetro de manera invisible. Un agente con acceso a SharePoint, OneDrive y correo es una vía de exfiltración tan real como cualquier otra. La diferencia es que su comportamiento es legítimo desde el punto de vista de los logs tradicionales. Aquí entra Purview con etiquetado, DLP y la capacidad de bloquear interacciones del agente con datos sensibles según política.

- Cumplimiento bajo escrutinio creciente. Los marcos regulatorios que aplican a banca, telecomunicaciones y sector público en la región no exoneran a las identidades automatizadas. Si una decisión automatizada toca datos personales o información financiera, esa decisión necesita trazabilidad. Auditoría y reportes integrados son menos un lujo que un requisito.

Cómo evaluar la adopción ahora que Agent 365 está disponible

Que el producto esté en GA no significa que toda organización deba contratarlo mañana. Lo que sí cambia es la conversación interna: ya no es válido posponer la pregunta hasta que la herramienta exista. La herramienta existe, tiene precio público y se integra con piezas que la mayoría de empresas medianas ya operan. Las decisiones que conviene tomar pronto son las siguientes.

- Inventariar lo que ya hay. Antes de hablar de licenciar Agent 365, conviene saber qué agentes y asistentes están en uso en el tenant: Copilot Studio, agentes de terceros conectados, automatizaciones de Power Platform, y agentes locales como GitHub Copilot CLI o Claude Code corriendo en estaciones de desarrollo. El primer mapa rara vez existe.

- Definir quién puede crear y sponsorizar agentes. Agent 365 introduce el concepto de sponsors y plantillas de políticas estándar. Esa decisión organizacional no espera a la herramienta: se puede tomar hoy sobre Copilot Studio.

- Aplicar mínimo privilegio desde la primera prueba. Si un agente piloto se crea con acceso global a todo el contenido del usuario, ese hábito se queda. Empezar con permisos acotados, aunque limite la primera demo, evita un costo mucho mayor después.

- Revisar el estado de Entra, Defender, Purview e Intune. Agent 365 multiplica el valor de estas piezas, pero solo si están bien configuradas. Si MFA resistente al phishing, acceso condicional, etiquetado de información y políticas de Intune sobre dispositivos están a medias, lo que se va a extender a los agentes es un esquema con huecos.

- Calcular el costo en función de quién toca agentes. A USD 15 por usuario por mes, la conversación no es licenciar a toda la empresa sino licenciar a quienes efectivamente sponsorizan, administran o usan agentes. Ese mapa de usuarios suele ser más pequeño de lo que parece a primera vista.

Una nota sobre el ecosistema de implementación

Microsoft acompañó la GA con una lista de socios estratégicos para servicios de Agent 365. Es la dirección lógica del lanzamiento de un producto enterprise: empujar a los grandes integradores como aliados de despliegue.

Para la realidad operativa de empresas en Panamá y la región, la pregunta práctica es distinta. Muy pocas organizaciones medianas van a contratar a una de esas firmas globales para implementar gobernanza de agentes. Lo que necesitan es un socio que combine conocimiento técnico de Microsoft 365 — Entra, Defender, Purview, Intune bien configurados — con presencia operativa y entendimiento del contexto regional. Ese es el espacio que ocupan firmas como GFS InfoSec: la administración segura del entorno Microsoft, con la cercanía que las empresas locales requieren para llevar adelante este tipo de iniciativas sin perder velocidad.

El punto de fondo

Microsoft Agent 365 es una respuesta concreta a un problema que IBM y el propio Microsoft documentan con números: las organizaciones están adoptando IA más rápido de lo que la están gobernando, y los agentes son la siguiente etapa de ese desfase. Que ahora esté en disponibilidad general y con precio público cambia la conversación: el producto existe, el modelo es claro y la integración con Defender, Entra, Purview e Intune está construida sobre piezas que la mayoría de organizaciones que usan Microsoft 365 ya operan.

La pregunta que importa no es si Agent 365 es relevante. Es si la organización está lista para gobernar agentes de la misma manera en que gobierna identidades humanas. Esa preparación pasa por tres capas que conocemos bien: identidad, datos y operación. Y empieza, como casi siempre en seguridad, por tener visibilidad sobre lo que efectivamente está ocurriendo dentro del tenant.

¿Tu organización está evaluando agentes de IA o ya tiene algunos en uso? En GFS InfoSec ayudamos a empresas en Panamá y la región a aprovechar Microsoft 365 con la rigurosidad de seguridad que la nueva era de agentes exige. Nuestro servicio deAdministración Segura de Microsoft 365 cubre las bases que Agent 365 amplifica: identidad robusta en Entra, postura de seguridad en Defender, gobernanza de datos en Purview y políticas de Intune bien afinadas. Conversemos sobre cómo preparar tu entorno antes de tomar decisiones de licenciamiento.

Fuentes

- Microsoft Security Blog. Microsoft Agent 365, now generally available, expands capabilities and integrations. 1 de mayo de 2026. microsoft.com/en-us/security/blog.

- Microsoft. Introducing Agent 365 – the control plane for agents. microsoft.com/en-us/microsoft-agent-365.

- Microsoft Licensing FAQs. Microsoft Agent 365. microsoft.com/licensing/faqs/122.

- IBM (con investigación independiente del Ponemon Institute). Cost of a Data Breach Report 2025: The AI Oversight Gap. 2025.

- Microsoft. Microsoft Digital Defense Report 2025. 2025.